Comment pirater l'ordinateur de quelqu'un?

Bien que vous puissiez penser que le piratage d'un ordinateur à partir d'un autre ordinateur est presque impossible, il est en fait possible avec un certain savoir-faire en matière de piratage et quelques astuces, ce qui vous permet d'avoir accès aux ordinateurs que vous voulez surveiller !

Tout cela sans avoir à faire appel à des pirates informatiques louches et hors de prix, à qui vous ne pouvez pas toujours confier vos données. Ainsi, qu'il s'agisse de votre enfant, de votre employé ou éventuellement de votre conjoint infidèle, vous pouvez désormais surveiller n'importe quel ordinateur en utilisant ces 3 méthodes simples illustrées ci-dessous sur comment accéder à distance à un autre ordinateur sans qu'il le sache !

- Comment accéder à distance à un autre ordinateur sans autorisation ?

- Est-il possible de pirater à distance l'ordinateur de quelqu'un?

- Méthode 1 - Piratage à distance via un outil de piratage professionnel - 100% fonctionnel et secret

- Méthode 2 - Piratage à distance d'un ordinateur via TeamViewer - sera attrapé

- Méthode 3 - Contourner une connexion sous Windows - Très technique

Comment accéder à distance à un autre ordinateur sans autorisation?

Si l'on ne dispose pas du nom d'utilisateur et du mot de passe corrects, il est extrêmement difficile d'accéder à un ordinateur par ses propres moyens, sans aucune information, authentification ou validation de la part de l'utilisateur initial.

Pour pirater l'ordinateur de quelqu'un depuis votre ordinateur sans autorisation. Vous devrez soit savoir utiliser certaines techniques techniques, soit installer une application de piratage, telle que MoniVisor Windows Monitoring, pour contourner le fait de savoir comment pirater l'ordinateur de quelqu'un à distance sans qu'il le sache.

Maintenant, MoniVisor offre une remise spéciale de 30%. Ne manquez pas cette occasion !

Est-il possible de pirater à distance l'ordinateur de quelqu'un?

Bien que cela ne soit pas forcément facile, il est tout à fait possible de s'introduire à distance dans l'ordinateur de quelqu'un. Pour vous introduire dans le système de quelqu'un, vous devez obtenir son autorisation, et il est important qu'il ne se rende pas compte qu'il vous l'a donnée.

Un virus, qui s'attache à un fichier téléchargeable ou à un lien dans un courriel d'hameçonnage, se fraie un chemin jusqu'à l'ordinateur personnel de quelqu'un, permettant de surveiller un autre ordinateur.

Acheter maintenant Voir la démo

Nous allons maintenant apprendre les 3 différentes façons de pirater l'ordinateur de quelqu'un.

Méthode 1 - Piratage à distance des ordinateurs via Monivisor - 100% fonctionnel et secret

Convient pour: Quiconque veut pirater l'ordinateur de quelqu'un à distance et n'a aucune base technologique.

Difficulté de l'opération: Facile

Niveau recommandé:

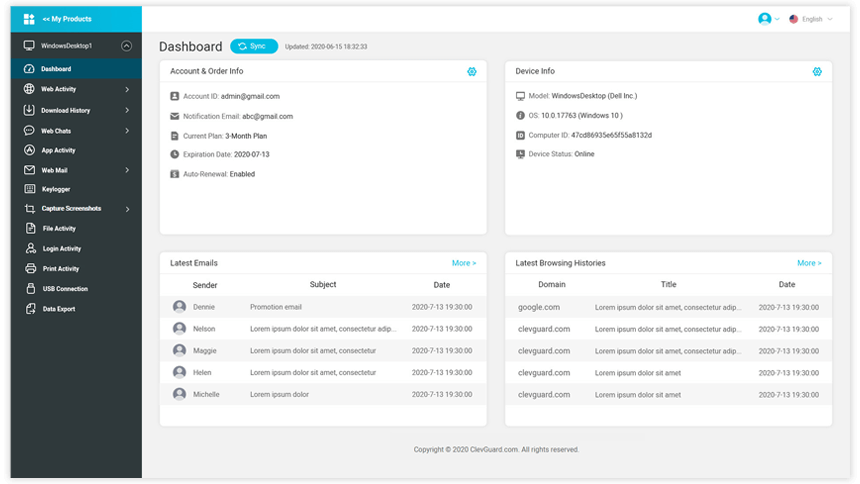

Vous vous êtes déjà demandé comment votre enfant ou vos subordonnés utilisent les ordinateurs en votre absence ? Le logiciel de surveillance MoniVisor est la solution idéale pour cela. Il enregistre toutes les activités sur l'appareil cible, vous donnant accès à toutes les frappes au clavier, aux conversations sur les médias sociaux, à tous les courriers électroniques, etc. Il affiche les données dans une belle mise en page bien organisée sur l'appareil du pirate.

Le processus d'installation et de configuration est transparent et pratique et vous pouvez commencer à surveiller l'activité depuis votre tableau de bord immédiatement !

Ce qui rend cette solution unique par rapport aux autres, c'est qu'elle fait tout cela en restant invisible sur l'ordinateur cible, ce qui signifie que la cible ne saura jamais qu'elle a été piratée !

Ce que vous pouvez faire pour pirater un ordinateur avec MoniVisor

MoniVisor peut pirater l'ordinateur de quelqu'un de toutes sortes de façons différentes. Vérifions ci-dessous !

Surveillance des e-mails: Vous pouvez visualiser tous les détails des e-mails reçus ou envoyés sur l'ordinateur. Par exemple, Gmail, Outlook, Yahoo.

Activité du navigateur: Vous êtes autorisé à vérifier l'historique de navigation de l'ordinateur pour voir ce que la personne a recherché.

Surveillance des applications de médias sociaux: Si la personne se connecte à ses comptes de médias sociaux sur broswer comme WhatsApp, Facebook, Twitter, Instagram ou Skype, vous pouvez voir les chats en secret.

Capture de captures d'écran: Cette application peut prendre automatiquement des captures d'écran pendant l'utilisation, et la capture d'écran de l'ordinateur sera synchronisée avec votre tableau de bord en ligne.

Comment pirater l'ordinateur d'une personne sans ses identifiants de connexion

Avant d'apprendre le guide de configuration textuel, voici un guide vidéo clair qui vous permettra de savoir comment pirater un ordinateur à distance.

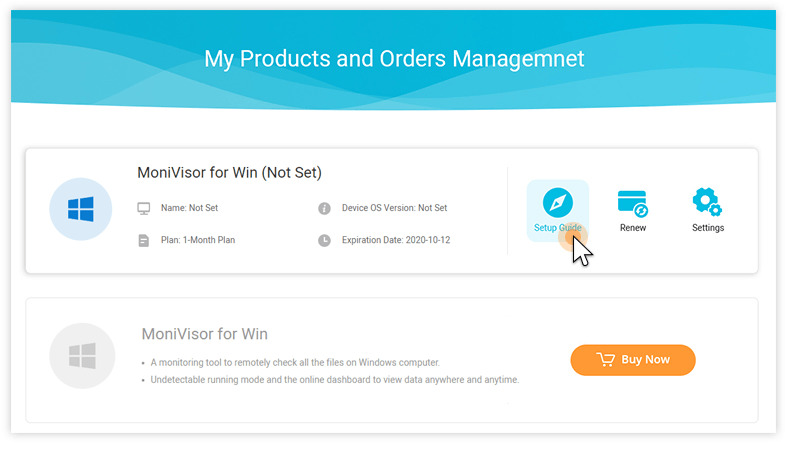

Étape 1 : Obtenir un compte et une licence valides

Pour commencer, vous pouvez cliquer sur le bouton ci-dessous pour obtenir un compte MoniVisor en utilisant une adresse e-mail valide. Ensuite, choisissez un plan en fonction de vos besoins. Ceci est nécessaire pour que vous puissiez accéder aux données de l'ordinateur et profiter de toutes les fonctionnalités.

Acheter maintenant Voir la démo

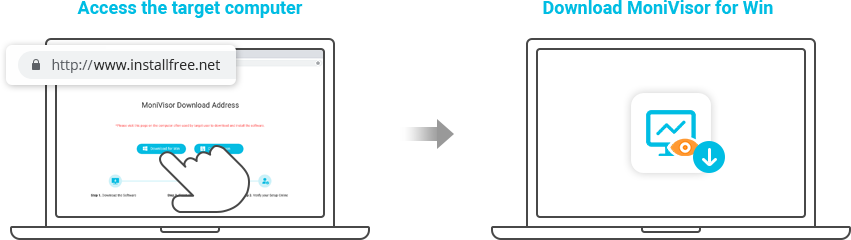

Étape 2 : Consultez le guide de configuration pour télécharger et installer l'application sur l'ordinateur de la cible.

Ce processus peut prendre environ 5 minutes à terminer. Il y aura un guide clair pour vous. Vous n'aurez jamais à vous inquiéter de savoir si l'opération est difficile ou non.

Après l'achat, vous serez dirigé vers la page Mes produits, où vous pourrez consulter le guide d'installation. Lorsque vous avez installé et activé le logiciel avec succès, vous pouvez vous connecter au compte sur votre propre ordinateur.

Étape 3 : Se connecter au tableau de bord en ligne pour espionner l'ordinateur

Maintenant, vous avez déjà terminé la configuration. Il ne vous reste plus qu'à visualiser toutes les données et tous les fichiers de l'ordinateur cible. Vous avez donc réussi à pirater l'ordinateur de quelqu'un.

C'est un choix parfait pour ceux qui cherchent "comment pirater l'ordinateur de quelqu'un sans qu'il le sache". Il s'agit d'un logiciel facile à utiliser et ne nécessite aucune compétence préétablie pour son fonctionnement.

De plus, le logiciel fonctionnant en arrière-plan n'entraînera pas un ralentissement du système et ne fera pas chuter les performances de l'ordinateur cible. Le nom n'apparaîtra pas sur le bureau et dans la barre des tâches.

Après avoir lu l'introduction et les étapes pour savoir comment pirater l'ordinateur de quelqu'un avec MoniVisor, nous pouvons savoir que c'est une application qui convient à tout le monde.

En effet, il existe deux autres façons de pirater un ordinateur sans l'aide de ce type de logiciel professionnel, mais vous devez être équipé d'une bonne base de technologie. Consultez ces moyens ci-dessous.

Méthode 2 - Piratage à distance d'un ordinateur via TeamViewer - sera attrapé

Convient pour: Qui connaît l'ID et le mot de passe TeamViewer de l'ordinateur cible.

Difficulté de l'opération: Normal

Niveau recommandé:

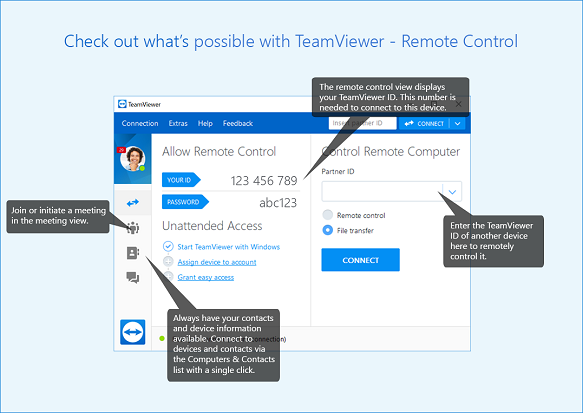

Un autre moyen de pirater l'ordinateur de quelqu'un est d'installer ou de faire installer par les utilisateurs le logiciel TeamViewer.

Ce logiciel vous donne la possibilité de prendre littéralement le contrôle d'un ordinateur et de le contrôler depuis votre appareil qui fait office de télécommande, vous donnant ainsi accès à toutes les données de l'ordinateur cible.

Comment pirater un ordinateur Windows à distance par TeamViewer:

Téléchargez le TeamViewer sur les deux ordinateurs.

Configurez les deux ordinateurs pour qu'ils soient prêts à être commandés à distance.

Saisissez le nom d'utilisateur et le mot de passe de l'appareil cible sur votre ordinateur afin de les coupler.

Tout cela est gratuit pour une licence personnelle, ce qui en fait une excellente option pour la surveillance.

Cette méthode peut toutefois se retourner contre vous si l'utilisateur se rend compte de ce qui se passe, car le logiciel est clairement visible sur l'ordinateur cible, il peut clairement savoir ce que vous faites si l'écran n'est pas verrouillé.

Vous devez également disposer de la même version et d'une connexion stable et rapide des deux côtés pour que cette méthode fonctionne efficacement. Une connexion Internet stable n'est pas possible en permanence, ce qui limite le piratage et la surveillance au moment où l'ordinateur cible est connecté au réseau local ou au Wi-Fi.

Méthode 3 - Contourner une connexion sous Windows - Le dernier choix

Convient pour: Qui connaît bien la technologie informatique et a beaucoup de temps pour accéder à l'ordinateur pour la configuration.

Difficulté de l'opération: Super Hard

Niveau recommandé:

Bien qu'il soit très délicat de contourner l'écran de connexion de Windows, c'est tout à fait possible. En combinant le lecteur d'installation de Windows et l'invite de commandes, vous pouvez créer un nouveau compte administrateur qui a accès à toutes les données du compte principal.

Notez que cela ne changera pas le mot de passe utilisé par le compte principal, mais vous devriez être en mesure d'accéder, de modifier et de copier pratiquement tout ce qui se trouve sur le compte principal.

Comment pirater un ordinateur Windows en contournant l'ouverture de session

Étape 1: Pour cette méthode, vous devez d'abord créer un outil d'installation de Windows sur une clé USB avec un minimum de 8 Go de stockage libre. Ensuite, il y a plusieurs petites étapes à franchir.

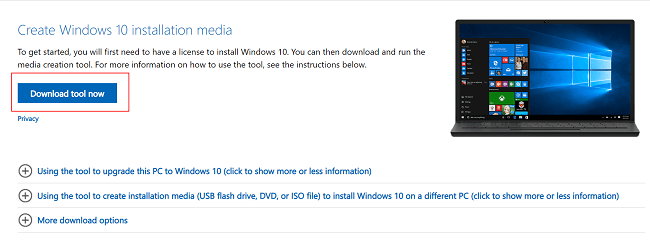

Fixez le lecteur flash à votre ordinateur et ouvrez la page de téléchargement de Windows.

Cliquez sur le bouton "Télécharger l'outil maintenant", puis double-cliquez sur l'outil une fois le téléchargement réussi.

Suivez ensuite les instructions à l'écran pour vous assurer d'utiliser votre lecteur flash comme emplacement d'installation.

Laissez le lecteur flash branché une fois le processus de création terminé.

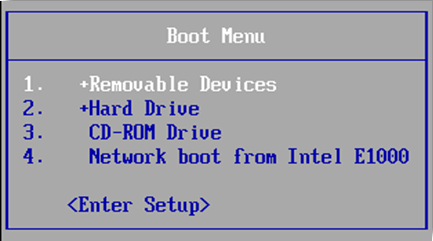

Étape 2: Invitez votre ordinateur à démarrer à partir de la clé USB plutôt que du disque dur. Vous devez ici modifier l'ordre de démarrage, ce qui nécessite d'accéder au BIOS de l'ordinateur.

Comment entrer dans le BIOS ?

Tout d'abord, vous devez redémarrer l'ordinateur.

Attendez ensuite que le premier écran de démarrage de l'ordinateur s'affiche.

Maintenez la touche Del ou F2/F8/F12/ESC enfoncée pour accéder à la configuration.

Attendez que votre BIOS se charge. Cela peut prendre quelques minutes, puis vous pouvez aller dans le menu des paramètres du BIOS.

Étape 3: Trouvez maintenant la section "Ordre de démarrage" dans l'onglet Démarrage ou Avancé. Sélectionnez ensuite le nom de votre lecteur flash, puis appuyez sur + jusqu'à ce que le lecteur flash soit en haut de la liste.

Étape 4: Sur l'écran de configuration, appuyez sur Shift+F10 pour ouvrir l'invite de commande.

Étape 5: Après cela, vous devez remplacer le gestionnaire d'utilitaires par Command Prompt qui vous permettra ensuite de créer un nouvel administrateur. En remplaçant le gestionnaire d'utilitaires par Command Prompt, vous serez en mesure d'exécuter des fonctions de niveau administrateur sans avoir à vous connecter.

Tapez déplacer c:\windows\system32\utilman.exe c:\windows\system32\utilman.exe.bak dans l'invite de commande.

Appuyez sur la touche Enter

Tapez copier c:\windows\system32\cmd.exe c:\windows\system32\utilman.exe dans l'invite de commande.

Appuyez sur la touche Enter

Étape 6: La dernière étape consiste à redémarrer l'ordinateur et à utiliser le compte que vous avez créé pour vous connecter.

Pour réussir ce hack, il est nécessaire d'avoir un accès physique à l'ordinateur cible, et le processus de configuration prendra beaucoup de temps et le processus est super technique pour les gens ordinaires..

Écrire à la fin

Nous décourageons strictement le piratage à des fins illégales. Le piratage doit être utilisé à des fins éthiques telles que le contrôle parental et la surveillance de vos employés au travail. L'utilisation de ces logiciels et de ces hacks à des fins criminelles peut entraîner de graves conséquences juridiques, d'où l'importance d'utiliser ces outils et ces hacks avec la plus grande responsabilité et le plus grand soin.

De toutes les façons, dans notre expérience, nous avons trouvé le logiciel de surveillance Monivisor être la meilleure solution, même si c'est un logiciel payant, il est invisible dans l'ordinateur cible, ce qui en fait le meilleur moyen de notre liste, car vous pouvez sournoisement pirater l'ordinateur sans que l'utilisateur ne le découvre jamais, ce qui le rend idéal pour ces scénarios de piratage sournois.